В мире современных технологий, где информация стала самым ценным активом, вопрос защиты данных стоит на первом месте. Вместе с тем, персональные данные стали наиболее ценным ресурсом, который требует надежной аутентификации.

Аутентификация играет ключевую роль в защите данных от несанкционированного доступа. Необходимость обеспечения безопасности и целостности информации ставит перед разработчиками сложные задачи. Ведь любая уязвимость в системе аутентификации сразу же делает доступным весь остальной контент.

Часто в качестве метода аутентификации используется JSON (JavaScript Object Notation) - простой и удобный формат обмена данными. Однако, чтобы гарантировать безопасность такой системы, необходимо применять соответствующие механизмы и методы.

В данной статье мы рассмотрим эффективный и интуитивно понятный подход к созданию аутентификации при использовании JSON. Благодаря нему можно обеспечить надежную проверку подлинности данных и предотвратить возможные атаки на информацию.

Значение и важность аутентификации JSON

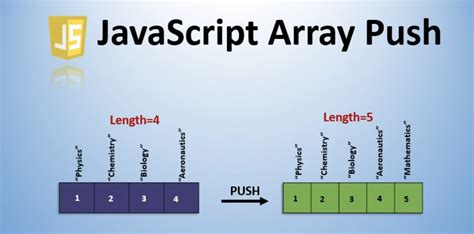

Аутентификация JSON - это процесс проверки и подтверждения подлинности данных, передаваемых в формате JSON (JavaScript Object Notation), позволяющего обмениваться данными между клиентом и сервером. Она строится на использовании криптографических методов, чтобы установить доверие к данным и их отправителю.

Важность аутентификации JSON заключается в том, что она способствует защите данных, предотвращает несанкционированный доступ и подделку информации. Приложения, использующие аутентификацию JSON, могут быть уверены в том, что данные, которые они получают или передают, являются достоверными и не были изменены в процессе передачи.

Аутентификация JSON позволяет установить идентичность отправителя данных, проверить их целостность и связать их с физической или виртуальной сущностью. Это помогает предотвратить такие виды атак, как подмена данных, атаки типа "человек посередине" и несанкционированный доступ к информации.

Использование аутентификации JSON обеспечивает надежность и безопасность передачи данных, а также повышает доверие между клиентом и сервером. Она становится основой для построения безопасных и защищенных систем обмена информацией, необходимых во многих областях, от финансового сектора до электронной коммерции.

Основные принципы обеспечения идентификации и проверки подлинности данных с использованием формата JSON

Первым принципом является использование надежных методов шифрования для защиты данных. Это позволяет обеспечить конфиденциальность передаваемой информации и предотвратить ее несанкционированный доступ. Рекомендуется использовать шифрование симметричными или асимметричными алгоритмами, такими как AES, RSA или другими криптографическими методами, которые гарантируют высокую степень защиты.

Вторым принципом является использование механизмов хеширования и солей для хранения паролей пользователей. Хеширование позволяет преобразовать пароль в фиксированную строку, что делает его неразборчивым для сторонних, даже если они получат доступ к базе данных. Для дополнительной защиты паролей рекомендуется использовать соли - уникальные случайные значения, добавляемые к паролю перед хешированием.

Третьим принципом является установка срока действия токенов и их регулярное обновление. Токены - это уникальные идентификаторы, которые выдаются пользователям после успешной аутентификации и используются для доступа к ресурсам системы. Установка срока действия и регулярное обновление токенов помогает снизить риски утечки и несанкционированного доступа к защищенным данным.

Важно помнить, что эти принципы представляют лишь базовые рекомендации, и разработка безопасной системы аутентификации и проверки подлинности данных требует детального анализа конкретной ситуации и принятия во внимание всех возможных рисков и уязвимостей.

Выбор наиболее подходящего алгоритма проверки подлинности данных в формате JSON

В данном разделе рассмотрим процесс выбора наиболее подходящего метода проверки подлинности данных в формате JSON. Для обеспечения безопасности передачи и хранения информации в формате JSON необходимо применение алгоритмов, которые позволяют достоверно установить и подтвердить источник данных.

Основная задача аутентификации JSON состоит в проверке целостности и подлинности данных. Для этого существует несколько алгоритмов, которые могут быть применены в зависимости от требований и особенностей системы.

Один из наиболее распространенных алгоритмов, используемых для аутентификации JSON, - это HMAC (Код аутентификации сообщений, основанный на хэш-функции). Он позволяет проверить подлинность данных с использованием секретного ключа, который известен только отправителю и получателю. Вариантом HMAC является HMAC-SHA256, который использует хэш-функцию SHA-256 для создания кода аутентификации.

Еще одним популярным алгоритмом является JSON Web Token (JWT). Он позволяет создавать и проверять цифровые подписи для проверки целостности и подлинности данных в формате JSON. JWT состоит из трех частей: заголовка, полезной нагрузки и подписи. Заголовок содержит информацию о типе токена и используемом алгоритме проверки подписи. Полезная нагрузка содержит данные, а подпись гарантирует их целостность и подлинность.

Выбор наиболее подходящего алгоритма аутентификации JSON зависит от конкретного использования и требований проекта. Необходимо учитывать уровень безопасности, эффективность и совместимость с другими компонентами системы при выборе алгоритма.

Ключевые шаги разработки протокола аутентификации данных в формате JSON

Этот раздел посвящен описанию основных этапов создания надежного протокола аутентификации для обмена данными в формате JSON. Работа над таким протоколом требует не только глубокого понимания основных принципов безопасности, но и умения применять их в контексте JSON-структур. Подчеркнут важность не только надежности аутентификации, но и ее простоты использования и реализации.

Анализ требований аутентификации JSON

Определение основных потребностей, целей и ограничений системы и пользователей. Исследование существующих протоколов аутентификации и их применимости к JSON. Проектирование концепции на основе собранных данных, учитывающей конкретные потребности и особенности конечной системы.

Выбор метода аутентификации

Определение наиболее подходящего метода аутентификации, который будет соответствовать требованиям безопасности и специфике JSON-формата. Рассмотрение преимуществ и недостатков различных подходов, таких как токены доступа, цифровые подписи и OAuth. Принятие решения на основе предварительной оценки соответствия каждого метода требованиям системы.

Разработка протокола аутентификации

Разработка деталей протокола аутентификации, включая форматы запросов и ответов, использование шифрования и хэширования, организацию ключей и сертификатов, а также установку сроков действия токенов и других параметров безопасности. Контроль целостности данных и внедрение мер безопасности в протокол.

Тестирование и оптимизация

Проведение тестов на безопасность и надежность разработанного протокола аутентификации. Выявление и устранение уязвимостей и ошибок. Оптимизация производительности и эффективности протокола, а также проверка его соответствия требованиям и спецификации.

Правильная разработка и реализация протокола аутентификации JSON играет ключевую роль в обеспечении безопасности данных и защите системы от несанкционированного доступа. Следуя описанным шагам, можно создать простой и эффективный протокол аутентификации, который будет соответствовать требованиям безопасности и быть легко использовать в контекст

Пример применения JSON-аутентификации в реальном проекте

В данном разделе представлен конкретный пример использования механизма аутентификации на основе JSON в практическом проекте. Рассмотрим случай, где необходимо защитить доступ к определенной информации или функциональности с помощью аутентификации.

Допустим, у нас есть проект, разрабатываемый с целью предоставления пользователю возможности мониторинга своих финансовых транзакций. Важно гарантировать, что информация о финансовых операциях будет доступна только авторизованным пользователям, чтобы предотвратить возможность несанкционированного доступа или изменения данных.

Для обеспечения безопасности и контроля доступа мы воспользуемся аутентификацией на основе JSON. При попытке доступа к финансовым данным пользователь будет предоставлять свои учетные данные, которые будут проверяться на сервере. Если предоставленные данные соответствуют хранящимся в базе данных записям, пользователю будет разрешен доступ к операциям с финансовыми данными.

Аутентификация JSON позволяет эффективно и безопасно передавать учетные данные с клиента на сервер, используя JSON-объект. Каждый объект содержит информацию о пользователе, такую как логин и пароль, зашифрованные, а также дополнительные параметры, необходимые для проверки подлинности.

- Использование аутентификации JSON обеспечивает надежную защиту от несанкционированного доступа и обеспечивает контроль доступа к конфиденциальным данным.

- Обработка учетных данных на сервере дает возможность применять различные методы шифрования и хэширования для дополнительной безопасности.

- Возможность передачи дополнительных параметров позволяет настраивать и дополнять аутентификацию JSON в соответствии с требованиями проекта.

Этот пример иллюстрирует практическое использование аутентификации на основе JSON в реальном проекте и показывает его эффективность и надежность в защите данных и контроле доступа. Реализация аутентификации JSON поможет обеспечить безопасность ваших приложений и защитить конфиденциальные данные от несанкционированного доступа.

Ошибки, которых нужно избегать при разработке механизма аутентификации JSON

В процессе создания аутентификации JSON возможны различные ошибки, которые следует учитывать и избегать. Здесь представлены основные проблемы, которые могут возникнуть при разработке данного механизма, а также методы их предотвращения.

- Недостаточная безопасность: при создании механизма аутентификации JSON необходимо обратить особое внимание на защиту данных и предотвращение несанкционированного доступа. Ошибки в реализации безопасности могут привести к серьезным последствиям, таким как утечка конфиденциальной информации или атаки злоумышленников.

- Неправильная обработка ошибок: при разработке механизма авторизации необходимо предусмотреть обработку возможных ошибок. Некорректная отработка ситуаций с неправильными данными, отсутствующими или поврежденными токенами может привести к проблемам с безопасностью и функционированием системы.

- Отсутствие сквозной аутентификации: при создании аутентификационной системы необходимо обеспечить механизм сквозной аутентификации, чтобы пользователь имел доступ к различным приложениям и сервисам, не вводя логин и пароль повторно. Отсутствие такого механизма может привести к неудобствам для пользователя и сократить удобство использования системы.

- Слишком сложная реализация: при создании аутентификации JSON следует избегать слишком сложных решений, которые будут затруднять интеграцию с другими приложениями или усложнять использование системы. Простой и понятный механизм авторизации обеспечит удобство использования и повысит привлекательность системы.

- Отсутствие обновления: в процессе разработки аутентификации JSON необходимо предусмотреть возможность обновления системы. Несоответствие реализации современным требованиям безопасности или функциональности может привести к необходимости пересмотра механизма и внесения изменений.

Избегая указанных ошибок и учитывая особенности создания механизмов аутентификации JSON, можно обеспечить безопасность и эффективность системы, что является важным аспектом разработки и эксплуатации современных приложений и сервисов.

Дополнительные меры безопасности при проверке подлинности JSON данных

Помимо основных методов аутентификации JSON, существует ряд дополнительных мер безопасности, которые можно применить для обеспечения более надежного процесса проверки подлинности JSON данных. Эти меры обеспечивают дополнительный уровень защиты и помогают снизить риск возможных атак или злоумышленных действий.

1. Использование шифрования: Одной из эффективных мер безопасности является шифрование JSON данных при передаче или хранении. Шифрование помогает обеспечить конфиденциальность передаваемых данных и защитить их от несанкционированного доступа.

2. Дополнительная проверка целостности: Для обнаружения любых изменений или подделок данных можно использовать механизмы для проверки целостности JSON. Например, можно использовать цифровые подписи или хэш-суммы, чтобы удостовериться, что данные не были изменены после создания или передачи.

3. Управление доступом: Контроль доступа к JSON данным является важным аспектом безопасности. Разграничение прав доступа, установка ограничений на чтение и запись данных, а также аутентификация пользователей позволяют предотвратить несанкционированный доступ и повысить безопасность аутентификации JSON.

4. Аудит и мониторинг: Ведение журнала аудита и мониторинга активности пользователей помогает выявлять и предотвращать возможные угрозы безопасности. Он обеспечивает регистрацию событий и отслеживание действий пользователей, позволяя быстро реагировать на подозрительную активность и предотвращать потенциальные атаки.

5. Обновление и патчи: Регулярное обновление JSON-среды и применение актуальных патчей являются неотъемлемыми мерами безопасности. Обновления исправляют уязвимости и улучшают общую безопасность системы, что помогает предотвратить возможные атаки или эксплойты.

Все эти дополнительные меры безопасности могут быть реализованы вместе с основными методами аутентификации JSON, обеспечивая надежную защиту данных и минимизацию рисков безопасности. Адаптация соответствующих мер к конкретному контексту использования JSON данных позволяет создать надежную и безопасную систему аутентификации.

Интеграция аутентификации JSON с внешними сервисами

Мы уже рассмотрели простой и эффективный способ создания аутентификации JSON в предыдущих разделах. Теперь давайте перейдем к важному вопросу, а именно, как интегрировать эту аутентификацию с другими сервисами, используемыми нашей системой.

Интеграция аутентификации JSON со сторонними сервисами может быть необходима в случаях, когда мы хотим предоставить доступ к нашим данным или функциональности третьим лицам. Стандартизированный формат данных JSON, который мы использовали для аутентификации, позволяет эффективно передавать информацию между различными системами.

Для интеграции с внешними сервисами необходимо соблюдать определенные протоколы и стандарты. Один из распространенных способов интеграции - использование API (Application Programming Interface). API позволяет установить взаимодействие между нашей системой и внешними сервисами, обеспечивая передачу и обработку данных. Для успешной интеграции аутентификация JSON должна быть хорошо продумана и реализована.

Важным аспектом интеграции аутентификации JSON с внешними сервисами является безопасность. Механизмы шифрования и защиты данных должны быть строго применены, чтобы предотвратить несанкционированный доступ к информации и защитить пользователей от возможных угроз. Правильное настройка аутентификации и контроля доступа будет ключевым фактором для успешной интеграции с внешними сервисами.

Итог:

Интеграция аутентификации JSON со сторонними сервисами является важным шагом для расширения возможностей нашей системы и увеличения ее функциональности. Здесь мы рассмотрели общую идею этой интеграции и основные аспекты, которые следует учесть. Правильное внедрение и настройка аутентификации JSON поможет обеспечить безопасность и эффективность передачи данных между различными сервисами.

Вопрос-ответ

Какие преимущества имеет аутентификация JSON перед другими способами аутентификации?

Аутентификация JSON обладает такими преимуществами, как простота реализации, низкая стоимость, возможность передачи данных в удобном формате и простота интеграции с различными системами.

Какие шаги нужно выполнить для создания аутентификации JSON?

Для создания аутентификации JSON необходимо следовать нескольким шагам. Во-первых, нужно определить формат JSON-токена и выбрать алгоритм шифрования. Затем необходимо создать ключи для подписи и шифрования. После этого нужно реализовать процесс генерации токена и его верификации. Наконец, необходимо встроить механизм аутентификации JSON в вашу систему.

Как обеспечить безопасность аутентификации JSON?

Для обеспечения безопасности аутентификации JSON следует применять ряд мер предосторожности. Во-первых, необходимо использовать надежные алгоритмы шифрования и хэширования. Также важно хранить секретные ключи в безопасном месте и не передавать их по открытым каналам связи. Кроме того, рекомендуется регулярно обновлять ключи и следить за возможными уязвимостями в системе.

Можно ли использовать аутентификацию JSON для мобильных приложений?

Да, аутентификация JSON может быть использована для мобильных приложений. В таком случае необходимо встроить механизм аутентификации JSON в код мобильного приложения и реализовать процесс генерации и верификации токенов на стороне сервера и клиента. Это обеспечит безопасную и удобную аутентификацию пользователей в мобильных приложениях.