Сегодня мы погрузимся в увлекательный мир вирусов, таинственных и загадочных существ, обитающих в пространстве информатики. Они, будучи невидимыми и безжалостными, способны нанести непоправимый ущерб компьютерным системам и привести к масштабным катастрофам в цифровом мире.

Возникает неизбежный вопрос: как же работает этот закованный в цепи иллюзий и фантазий виридиан наших компьютеров? Вопрос, требующий полного разоблачения и ликвидации охваченных вирусными атаками узлов информационной сети.

Суть вирусной атаки заключается в стремлении инфицировать компьютерную систему специальным кодом, который скрытно внедряется в ее файлы и программы, захватывая их контроль и превращая их в орудия злодеев. Новомодные технологии в области информатики и передачи данных позволяют вирусам все больше подступаться к цели, используя не только компьютеры, но и мобильные устройства и облачные хранилища.

Механизмы распространения опасных программ в сфере информационных технологий

В данном разделе будут исследованы способы передачи вредоносных программ в информационно-коммуникационных системах. Будут рассмотрены различные методы, которые используют хакеры для распространения своих вирусов и заражения уязвимых узлов. Раскроем принципы целенаправленной передачи опасных программ, схемы дешифровки и инструменты, используемые вирусологами для изучения такого рода угроз.

1. Социальная инженерия: Одним из эффективных методов распространения вредоносных программ является манипулирование психологическими аспектами пользователей. Хакеры, используя различные социальные техники, пытаются обмануть людей и убедить их в выполнении определенных действий. Это может быть переход по вредоносной ссылке, загрузка подозрительного вложения или предоставление конфиденциальной информации.

2. Электронная почта и файлообменные системы: Вирусы широко распространяются через электронную почту, используя вредоносные вложения или ссылки на зараженные файлы. Файлообменные системы также стали популярным каналом распространения вирусов, поскольку пользователи могут легко загружать и скачивать файлы с недоверенных источников.

3. Уязвимости в программном обеспечении: Часто вредоносные программы используют уязвимости в операционных системах или программном обеспечении. Хакеры постоянно ищут новые уязвимости и моментально их эксплуатируют, чтобы распространить свои вирусы и малвари. Злоумышленники могут использовать недостатки в системе, чтобы получить доступ к удаленным компьютерам или заразить их вирусами через сеть.

4. Зараженные внешние носители информации: К другим распространенным механизмам распространения вирусов относятся зараженные флеш-накопители, внешние жесткие диски или DVD-диски. Пользователи, подключающие эти устройства к своим компьютерам, могут ничего не подозревать и случайно заразить свою систему.

Использование указанных механизмов и других подобных позволяет вирусам распространяться среди пользователей информационных технологий, поэтому важно строго соблюдать меры предосторожности и обеспечивать надежный уровень защиты своих систем.

Архитектурные особенности вирусных программ и их влияние на процесс заражения

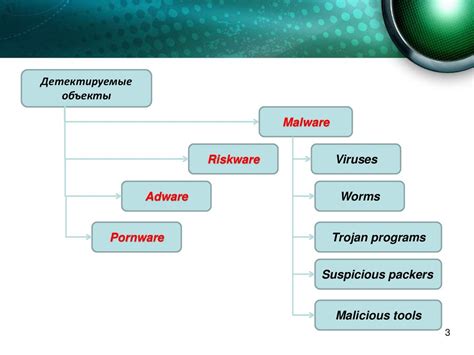

В данном разделе мы рассмотрим основные архитектурные особенности вирусов и их значимость в контексте процесса заражения компьютерных систем. Здесь мы изучим механизмы, которые вирусы используют для проникновения, распространения и скрытной работы, а также обсудим их влияние на компрометацию зараженных устройств.

Структура и поведение вирусов варьируется в зависимости от их типа и целей, однако все они имеют некоторые общие элементы. Вирус состоит из кода, который может самовоспроизводиться и передаваться на другие устройства приложениями, файлами или сетевыми протоколами. Они также обладают возможностью внедряться в исполняемые или системные файлы, с целью скрытного запуска вместе с ними и незаметного выполнения своих деструктивных или шпионских функций.

Стратегии распространения вирусов могут быть различными и зависят от их целей и типов. Некоторые вирусы используют социальную инженерию, обманывая пользователей с целью получить доступ к их системам уже вербованным способом. Другие вирусы могут передаваться через электронную почту, пиринговые сети, веб-страницы или уязвимости программного обеспечения. Важно понимать, что разные стратегии распространения требуют разных методов защиты для эффективного предотвращения заражений.

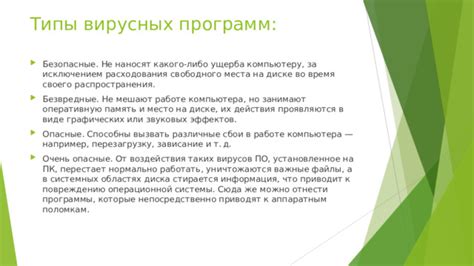

Эффекты заражения вирусными программами могут быть разнообразными и варьироваться от мелких неполадок до серьезных последствий. Некоторые вирусы могут приводить к потере данных, недоступности системы или замедлению ее работы. Другие вирусы могут использоваться для сбора конфиденциальной информации, шпионажа или внедрения вредоносного кода для дальнейших атак. Понимание этих эффектов поможет в разработке эффективных методов обнаружения, предотвращения и удаления вирусных программ.

Методы распространения вредоносных программ через компьютерные сети

В этом разделе рассматриваются различные способы, которыми вирусы и другие вредоносные программы могут передаваться по сети на компьютеры и устройства. Мы исследуем разные механизмы, с помощью которых вирус может распространяться, исключая детальное описание принципов работы софта.

Методы распространения вирусов могут варьироваться в зависимости от его типа и целей атаки. Один из наиболее распространенных методов - использование вредоносных вложений в электронных сообщениях. Вирус может быть прикреплен к электронной почте в виде вложения, которое пользователям предлагается открыть или скачать. Помимо этого, вирусы могут распространяться через вредоносные ссылки на веб-страницах или через скачивание подозрительных файлов с ненадежных источников.

Другой метод передачи вирусов - эксплуатация уязвимостей в операционных системах и программном обеспечении. Вирусы могут использовать известные или недавно обнаруженные уязвимости, чтобы получить несанкционированный доступ к компьютеру или сети. Изменение и распространение кода вируса также может происходить через файловые сетевые службы, операционные системы или сетевое оборудование.

Существуют и другие методы передачи вирусов, такие как распространение через удаленные подключения, обман посредством социальной инженерии или заражение компьютеров через подключенные внешние носители информации. Знание различных методов передачи вирусов позволит пользователям улучшить меры безопасности своих компьютеров и сетей.

Влияние зловредного воздействия вирусов на функционирование компьютерных систем

В данном разделе рассматривается влияние вредоносных программ на работу компьютерных систем. Проявление вирусов в информатике сопровождается целым рядом неблагоприятных последствий, вызываемых их активностью. Проникновение вирусов может спровоцировать нарушение стабильной работы компьютера, повреждение и уничтожение ценной информации, а также компрометацию конфиденциальных данных.

- Потеря производительности: Вирусы, внедряясь в компьютерную систему, провоцируют замедление работы и снижение производительности. Это происходит из-за постоянных процессов, которые вирусы запускают в операционной системе, используя большое количество рабочей памяти и CPU, что приводит к снижению быстродействия системы и замедлению выполнения операций.

- Нарушение стабильности: Вирусы, воздействуя на различные компоненты системы, могут приводить к ее частым сбоям и перезагрузкам. Это может привести к потере работы, прерыванию процесса, разрушению файловой системы и даже к полной неработоспособности компьютера.

- Повреждение файлов: Одна из основных целей вирусов - изменение, повреждение, блокировка или уничтожение файлов. В результате вирусной атаки, важные документы, фотографии, видео или другие файлы могут быть испорчены, нечитаемыми или восстановление их может быть затруднено. Это потенциально вызывает серьезные проблемы для работы и сохранения данных.

- Кража и утечка данных: Некоторые вирусы разработаны для кражи и передачи конфиденциальной информации. Они могут перехватывать данные о банковских счетах, логины, пароли и другую личную информацию, которую злоумышленники могут использовать в коммерческих или преступных целях. Кража данных может нанести значительный ущерб как частным лицам, так и организациям.

Учитывая вышеперечисленные факты, очевидно, что воздействие вирусов на работу компьютерных систем может иметь серьезные последствия. Поэтому защита от вредоносных программ и активное обнаружение их присутствия являются важными задачами для безопасности информационных технологий.

Алгоритмы защиты: непреклонная борьба против вредоносного программного обеспечения

Современный цифровой мир пронизан риском для безопасности данных и систем. В свете постоянно возникающих угроз, антивирусные программы стали золотым стандартом защиты компьютеров и сетей от вредоносных атак. Но как именно эти программы способны нейтрализовать угрозы и сохранять информацию в безопасности? Давайте взглянем на основные алгоритмы работы антивирусных программ и их принципы действия.

Эвристический анализ

Одним из ключевых подходов, используемых в антивирусных программах, является эвристический анализ. Этот алгоритм позволяет программе определить потенциально вредоносный код, основываясь на его поведении и характеристиках, а не на заранее известной сигнатуре. Эвристика, внедренная в программу, помогает распознавать новые, ранее неизвестные угрозы и предпринимать меры по их блокировке.

Облачные технологии

С появлением облачных технологий антивирусные программы обрели новую степень защиты. В рамках этого принципа, программы могут проверять файлы и соединения на удаленных серверах, используя базу данных обновлений и аналитические алгоритмы распознавания угроз. Благодаря этому подходу, пользователи получают возможность оперативного реагирования на новые вирусные угрозы и обновления базы данных защиты.

Многоуровневая защита

Для достижения максимальной безопасности, антивирусные программы часто применяют многоуровневую защиту. Это означает, что они используют несколько алгоритмов и методов обнаружения и блокировки угроз. Например, программа может включать антивирусную проверку, фаервол, антишпионское ПО и другие модули, работающие совместно для обеспечения полной защиты системы.

Антивирусные программы основаны на сложных и эффективных алгоритмах, предназначенных для обнаружения и блокировки вредоносного кода. Сочетание эвристики, облачных технологий и многоуровневой защиты позволяет создавать надежные решения для сохранения важной информации и защиты от взлома. Понимая принципы работы антивирусных программ, мы можем принять меры для повышения уровня безопасности и защиты своих данных.

Основные способы выявления и устранения вредоносных программ

В этом разделе рассмотрим основные методы, которые помогают обнаружить и удалить вредоносные программы. Начнем с рассмотрения процедуры сканирования, в ходе которой производится поиск и анализ файлов на наличие подозрительных или вредоносных сигнатур.

Одним из важных составляющих эффективного обнаружения вирусов является использование антивирусных программ, которые позволяют сканировать систему на наличие вредоносных программ, а также обновлять свои сигнатуры для распознавания новых угроз.

Кроме того, установка и регулярное обновление системных обновлений и патчей позволяют устранять известные уязвимости, которые могут быть использованы злоумышленниками для размещения вредоносных программ на компьютере.

| Метод | Описание |

|---|---|

| Сигнатурный анализ | Основан на сравнении характеристик вредоносных программ с предопределенными сигнатурами. Если обнаруживается совпадение, программа считает файл зараженным. |

| Поведенческий анализ | Изучает поведение программы во время выполнения и анализирует его на предмет необычных или вредоносных действий. В случае обнаружения подозрительных активностей, программа может принять меры для блокировки или удаления файла. |

| Облачные технологии | Используются для отправки файлов на облачный сервер для анализа. Путем сравнения поведения и характеристик файлов с базой облачной антивирусной системы, осуществляется определение наличия вируса. |

Роль эвристического анализа в противостоянии вредоносным программам

В борьбе с вредоносными программами, особую роль играет эвристический анализ, который позволяет определить и обезвредить новые угрозы, не располагая информацией о конкретных вирусах или их механизмах действия. Этот подход использует аналогии в анализе поведения и характеристик существующих вредоносных программ, позволяя обнаружить и блокировать новые варианты.

Более точное обнаружение Эвристический анализ позволяет обнаружить и классифицировать вредоносные программы, основываясь на их поведении, а не на сигнатурах. Это помогает выявить и заблокировать ранее неизвестные угрозы и предотвратить новые атаки. | Проактивная защита Используя эвристический анализ, системы безопасности могут предупредить угрозу до того, как вредоносная программа сможет причинить вред. Это дает возможность принять меры заранее, минимизировать возможные последствия и защитить системы от неизвестных атак. |

Обнаружение полиморфных вирусов Полиморфные вирусы являются особой угрозой, так как они изменяют свою структуру с каждым новым заражением. Эвристический анализ позволяет распознать их основные признаки и выявить аномалии в поведении программ, что способствует эффективному обнаружению таких вирусов. | Адаптация к новым угрозам Эвристический анализ позволяет системам безопасности адаптироваться к новым угрозам и эволюционировать вместе с ними. Благодаря возможности выявления признаков, характерных для вредоносных программ, системы могут улучшать свою эффективность и надежность, обеспечивая более высокий уровень защиты. |

Вопрос-ответ

Что такое вирус в информатике?

Вирус в информатике представляет собой вредоносную программу, способную копировать себя и распространяться на компьютерах без согласия пользователя. Он может нанести значительный вред системе, удаляя файлы, захватывая управление, шифруя данные или распространяяся на другие компьютеры.

Какие механизмы воздействия используют вирусы в информатике?

Вирусы в информатике могут использовать различные механизмы воздействия. Они могут внедряться в исполняемые файлы и модифицировать их код, заражать системные области памяти, влиять на работу операционной системы, проникать в электронную почту и оттуда распространяться, а также перехватывать информацию пользователя и передавать ее злоумышленнику.

Как работает вирус в информатике?

Вирус в информатике обычно имеет несколько этапов работы. Первоначально он активируется при запуске зараженного файла или программы. Затем он начинает свою деятельность, копируя себя и распространяясь на другие файлы или компьютеры. Вирус может также выполнять различные деструктивные действия, изменять или удалять файлы, передавать информацию о пользователе или о системе злоумышленнику.

Какие методы защиты от вирусов в информатике существуют?

Для защиты от вирусов в информатике существует ряд методов. Это использование антивирусного программного обеспечения, которое сканирует файлы и обнаруживает вредоносные программы. Также важно обновлять программы и операционную систему, чтобы закрыть уязвимости, через которые могут проникнуть вирусы. Осторожность при скачивании и открытии файлов из неизвестных источников также является эффективным методом защиты.

Какие последствия может иметь заражение компьютера вирусом в информатике?

Заражение компьютера вирусом в информатике может иметь различные последствия. Это может быть потеря важных данных, неработоспособность системы, утеря конфиденциальности информации, распространение вируса на другие компьютеры, а также финансовые потери из-за необходимости восстановления системы или приобретения нового оборудования.

Какие механизмы воздействия использует вирус в информатике?

Вирусы в информатике используют различные механизмы воздействия, такие как внедрение в исполняемые файлы, изменение содержимого файлов, модификация системных настроек и процессов, передача себя по сети, шифрование файлов, блокировка доступа к данным и другие. Эти механизмы позволяют вирусу распространяться, размножаться и наносить вред компьютерной системе.