В современном мире, когда информационные технологии стали неотъемлемой частью нашей жизни, защита персональных компьютеров от различных угроз выходит на первый план. Одной из самых опасных форм этих угроз является вирус удаленного доступа. Это продвинутый и хитроумный вид вредоносного программного обеспечения, способного нанести непоправимый ущерб вашему устройству и личным данным. Именно поэтому важно знать, как обнаружить наличие такого вируса и принять меры для его эффективного удаления.

В данной статье мы предлагаем подробное руководство по обнаружению вируса удаленного доступа на компьютере. Но прежде чем мы перейдем к практическим советам, необходимо уяснить, что такой вирус является одним из наиболее хитрых и незаметных среди всех известных видов вредоносного ПО. Он способен маскироваться под легитимные программы или даже скрыться в системных процессах, тем самым оставаясь незамеченным для большинства антивирусных программ. Чтобы успешно обнаружить этот вирус, необходимо обратить внимание на определенные признаки, характерные для его активности.

Прежде всего, необходимо обращать внимание на изменения в работе компьютера и появление незнакомых приложений или процессов. Вирус удаленного доступа может влиять на производительность системы, замедляя ее работу. Кроме того, он может открывать доступ злоумышленникам к вашей информации, что может привести к утечке ваших личных данных и повлечь за собой серьезные последствия. Однако, не все изменения в работе компьютера являются признаками наличия вируса. Поэтому следует обращать внимание на другие признаки, которые мы рассмотрим в следующих разделах этого руководства.

Разбор работы вредоносного программного обеспечения с возможностью удаленного доступа

В данном разделе мы рассмотрим основные принципы, на которых основана функциональность вируса удаленного доступа и его методы воздействия. Необходимо понимать, что данный тип вредоносного программного обеспечения предоставляет злоумышленникам возможность удаленного доступа к зараженному компьютеру и исполнения различных операций без ведома владельца системы. При этом, вирус удаленного доступа активно использует автономную работу и конфигурируется согласно заданным параметрам.

Вирус удаленного доступа осуществляет незаметную установку на целевой компьютер, часто используя такие методы как инъекция кода или обход системных защитных механизмов. После инфицирования системы, он начинает активное функционирование и перехватывает сетевой трафик, а также регистрирует нажатия клавиш и действия пользователя.

Используя собранные данные, вирус удаленного доступа передает их злоумышленникам через заданные каналы связи, оставаясь незамеченным. При этом, вредоносное ПО может быть сконфигурировано на самоскрытие, международного характера и периодически изменять характеристики функционирования, чтобы избежать обнаружения антивирусными программами.

Важно отметить, что вирус удаленного доступа может использоваться для различных целей, таких как кража личных данных, массовая рассылка спама, шпионаж, создание ботнетов и других активностей, которые наносят вред пользователям и организациям. Понимание работы и методов функционирования данного вируса позволит укрепить защиту компьютерных систем и своевременно обнаруживать и предотвращать его действия.

Отслеживание подозрительной активности

В данном разделе мы рассмотрим методы, позволяющие выявить ненормальную активность на вашем устройстве. Подозрительная активность может указывать на наличие нежелательных программ или действий третьих лиц без вашего разрешения.

| Обнаружение необычной нагрузки на процессор | Использование процессора вашего компьютера третьими лицами может свидетельствовать о наличии дополнительных программ, скрытых от вашего внимания. Обратите внимание на неожиданное увеличение использования процессора в диспетчере задач и возможные замедления в работе системы. |

| Анализ сетевой активности | Изучите список активных сетевых подключений, проверьте, есть ли в нем какие-либо неопознанные устройства или подозрительные IP-адреса. Наблюдение за сетевой активностью может помочь выявить подозрительные связи или неавторизованный доступ к компьютеру. |

| Регистрация необычных действий в системе | Системные журналы и лог-файлы могут содержать информацию о подозрительной активности. Просмотрите их внимательно на предмет необычных записей, запусков программ или изменений конфигураций без вашего ведома. |

| Проверка автозагрузки | Проверьте список программ, которые автоматически запускаются при загрузке системы. Если вы заметите в нем незнакомые или подозрительные записи, возможно, ваш компьютер заражен вирусом удаленного доступа. |

Обратите внимание на указанные подсказки и методы, чтобы уловить подозрительную активность на вашем компьютере. Регулярное отслеживание может помочь выявить вирус удаленного доступа и предотвратить утечку конфиденциальной информации.

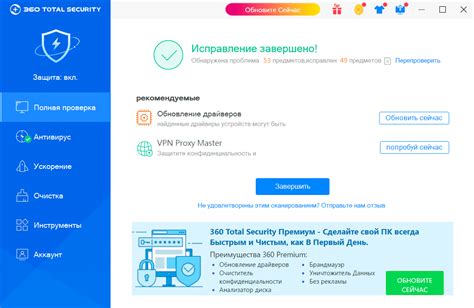

Защитите свой компьютер с помощью антивирусных программ

Антивирусные программы разработаны для обнаружения, блокировки и удаления различных вредоносных программ, таких как вирусы, троянские программы, шпионские модули и другие подобные угрозы. Эти программы работают на основе постоянно обновляемых баз данных, содержащих информацию о новых и уже известных вирусных угрозах. С помощью антивирусных программ вы можете регулярно сканировать свою систему, а также проактивно блокировать и удалять потенциально опасные файлы и программы.

Однако не все антивирусные программы одинаково эффективны и надежны. При выборе программы, стоит обратить внимание на такие критерии, как наличие регулярных обновлений баз данных вирусов, функции сканирования в режиме реального времени, возможность автоматической проверки входящих и исходящих файлов, а также наличие дополнительных функций, таких как защита от фишинговых сайтов или отправка подозрительных файлов в карантин.

Установка и настройка антивирусной программы на компьютере является одним из основных шагов для обеспечения безопасности вашей системы. После установки программы рекомендуется настроить регулярное автоматическое обновление баз данных, чтобы быть уверенным, что ваша программа всегда будет обладать актуальными данными о новых вирусах и угрозах. Также стоит установить регулярное сканирование системы на вирусы, чтобы обнаружить и удалить потенциально опасные файлы.

Важно помнить, что антивирусные программы, хоть и могут обеспечивать высокий уровень защиты, не являются единственным средством обеспечения безопасности вашего компьютера. Важно также соблюдать осторожность при скачивании файлов из ненадежных источников, не переходить по подозрительным ссылкам, обновлять программное обеспечение на компьютере и использовать сильные пароли для доступа к своей системе.

Обновление операционной системы и программного обеспечения

Регулярные обновления операционной системы и программного обеспечения являются неотъемлемой частью поддержания безопасности вашего компьютера. Поставщики программного обеспечения активно работают над улучшением своих продуктов и регулярно выпускают обновления, включающие в себя исправления ошибок, улучшения функциональности и закрытие уязвимостей, которые могут быть использованы злоумышленниками для получения несанкционированного доступа к вашей системе.

Обновление операционной системы

Операционная система является основным программным обеспечением, которое управляет работой вашего компьютера. Регулярное обновление операционной системы - это необходимый шаг для обеспечения безопасности. Установка последних обновлений помогает закрыть уязвимости, которые могут быть использованы злоумышленниками для внедрения вредоносного кода на ваш компьютер.

Важно отметить, что операционные системы имеют встроенные инструменты автоматического обновления, которые могут быть настроены для загрузки и установки обновлений автоматически. Рекомендуется активировать эту функцию и регулярно проверять наличие новых обновлений для вашей операционной системы.

Обновление программного обеспечения

Помимо операционной системы, другие программы и приложения, которыми вы пользуетесь на своем компьютере, также требуют регулярного обновления. Обновления программного обеспечения включают исправления уязвимостей, улучшения функциональности и общую оптимизацию программы. Установка последних версий программ поможет предотвратить эксплуатацию известных уязвимостей и обеспечить более стабильную и безопасную работу вашего компьютера.

Для обновления программного обеспечения вам может потребоваться запустить специальные программы обновления, проверить наличие обновлений вручную или воспользоваться встроенными функциями автоматического обновления. Рекомендуется следить за обновлениями и устанавливать их при первой возможности.

Мониторинг активности в сети: следите за действиями на вашем компьютере

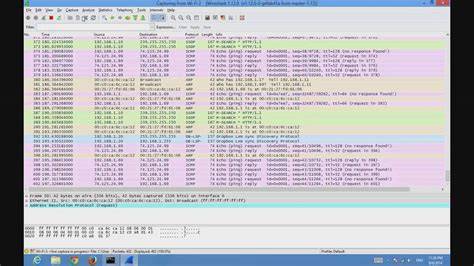

В рамках данного раздела рассмотрим методы и инструменты для контроля за сетевой активностью на вашем компьютере. За защитой от вредоносного программного обеспечения следует не только реагировать на уже произошедшие инциденты, но и активно мониторировать сеть на наличие подозрительной активности.

Мониторинг сетевой активности является важной составляющей общей стратегии безопасности компьютера. Он позволяет обнаруживать необычную и нежелательную активность, в том числе попытки удаленного доступа к вашему компьютеру. Узнав о подобных событиях на ранних стадиях, вы сможете принять соответствующие меры для предотвращения вторжения и защиты своей системы.

| Метод | Описание |

|---|---|

| Мониторинг сетевых соединений | Отслеживание сетевых соединений вашего компьютера позволяет обнаружить подозрительные подключения и идентифицировать удаленные адреса, к которым он подключается. Это поможет выяснить, есть ли нежелательные или неавторизованные связи. |

| Анализ сетевого трафика | Анализ трафика может помочь в обнаружении необычного или злонамеренного поведения в сети. Используя подробные аналитические инструменты, вы сможете выявить аномалии и подозрительные пакеты данных. |

| Системный мониторинг | Мониторинг активности процессов и служб в системе поможет обнаружить подозрительные действия, связанные с удаленным доступом. Посредством системного мониторинга вы сможете отслеживать активность и поведение различных компонентов вашей системы. |

Осуществлять мониторинг сетевой активности является неотъемлемой частью проактивного подхода к безопасности компьютера. Регулярный контроль активности в сети поможет оперативно реагировать на угрозы и предотвращать возможные атаки и проникновения.

Проверка системных процессов и служб

Этот раздел посвящен проверке системных процессов и служб на наличие потенциально вредоносных программ или программ, которые могут быть связаны с вирусами удаленного доступа. При проверке системных процессов и служб необходимо обратить внимание на их названия, локацию, характеристики и активность.

Первым шагом в проверке системных процессов и служб может быть анализ списка активных процессов, которые выполняются на компьютере. Убедитесь, что все процессы имеют официальные названия, соответствующие установленным приложениям, исключая подозрительные или неизвестные процессы.

Далее, вам следует обратить внимание на местоположение каждого процесса. В некоторых случаях вредоносные программы могут скрываться под именами системных процессов, но быть размещены в неправильных директориях. Проверьте местоположение каждого процесса и сравните его с известными данными о корректном расположении системных процессов и служб.

Также стоит обратить внимание на характеристики каждого процесса, такие как использование ресурсов (CPU, память) и возможные аномалии. Если вы замечаете процессы, которые активно используют ресурсы или ведут себя необычным образом, это может быть признаком наличия вируса удаленного доступа.

Однако не всегда возможно определить вредоносные процессы только по их названиям, местоположению или характеристикам. Некоторые вирусы удаленного доступа могут маскироваться и использовать названия и местоположения, очень похожие на легитимные системные процессы. В таких случаях необходимо провести дополнительные исследования, например, с помощью антивирусных программ или специальных инструментов для обнаружения вредоносных программ.

- Анализ списка активных процессов

- Проверка местоположения процессов

- Оценка характеристик процессов

- Дополнительные исследования в случае неопределенности

Бэкапы и восстановление данных: безопасность вашей информации

Мы обратим ваше внимание на различные методы создания резервных копий, среди которых будут внешние накопители, облачное хранение и программное обеспечение для создания регулярных бэкапов. Вы узнаете о преимуществах и недостатках каждого из этих подходов и сможете выбрать наиболее подходящий для ваших потребностей.

Создание резервных копий поможет вам:

- Защитить свои данные от случайного удаления или повреждения файлов.

- Предотвратить потерю информации при атаке злонамеренного программного обеспечения.

- Обеспечить возможность восстановления данных в случае сбоев в работе компьютера или системного сбоя.

- Сэкономить время и усилия, которые могут понадобиться для восстановления потерянных данных.

Основываясь на представленных здесь сведениях, вы сможете разработать оптимальную стратегию резервного копирования, учитывая свои потребности и возможности восстановления информации. Начните прямо сейчас, чтобы быть уверенным в безопасности ваших данных!

Вопрос-ответ

Какие признаки могут говорить о наличии вируса удаленного доступа на компьютере?

Есть несколько признаков, которые могут свидетельствовать о наличии вируса удаленного доступа на компьютере. Прежде всего, это странные действия, которые происходят на вашем компьютере без вашего участия. Например, открытие и закрытие программ, перемещение мыши, нажатие клавиш и т.д. Также следует обратить внимание на повышенную активность сетевой активности, необычное использование интернет-трафика или запуск неизвестных приложений. Присутствие новых или неизвестных программ, поп-ап окон или постоянные проблемы с работой компьютера также могут указывать на наличие вируса удаленного доступа.

Что делать, если я подозреваю наличие вируса удаленного доступа на компьютере?

Если у вас есть подозрения о наличии вируса удаленного доступа на компьютере, важно принять незамедлительные меры для защиты своей системы и личной информации. В первую очередь, запустите антивирусное программное обеспечение и выполните полное сканирование системы. Если антивирус не обнаруживает угрозу, вы также можете использовать специализированные инструменты для обнаружения и удаления вирусов удаленного доступа. В любом случае, также рекомендуется изменить все пароли, включая пароли от учетных записей и банковских данных. Если вы по-прежнему испытываете проблемы, обратитесь за помощью к специалисту в области компьютерной безопасности.

Как можно защитить свой компьютер от вирусов удаленного доступа?

Существует несколько мер, которые вы можете принять, чтобы защитить свой компьютер от вирусов удаленного доступа. Важно регулярно обновлять и использовать надежное антивирусное программное обеспечение. Также следует быть осторожным при открытии вложений в электронной почте или загрузке файлов из ненадежных источников. Важно не переходить по подозрительным ссылкам и не устанавливать программы из ненадежных источников. Регулярные резервные копии данных, использование сильных паролей и аккуратное использование общественных Wi-Fi сетей также могут помочь защитить ваш компьютер от вирусов удаленного доступа.

Какие признаки могут указывать на наличие вируса удаленного доступа на компьютере?

Наличие неизвестных программ, снижение производительности, необъяснимое использование интернет-трафика, всплывающие окна и непонятные сообщения - все это может указывать на наличие вируса удаленного доступа на компьютере.