В современном информационном обществе, где данные являются ключевым ресурсом, защита конфиденциальности стала неотъемлемой составляющей. Каждый день миллионы пользователей передают информацию через интернет, будь то личные сообщения, банковские операции или корпоративные документы. Чувствуется необходимость в надежном средстве, способном гарантировать безопасность и неприступность этих данных.

Высокоуровневые компании и организации осознают, что шифрование информации играет решающую роль в защите данных от несанкционированного доступа. Сегодня мы погрузимся в мир шифрования и рассмотрим один из наиболее популярных и надежных алгоритмов - RSA, который основан на математических принципах и использует уникальную пару ключей для обеспечения безопасности данных.

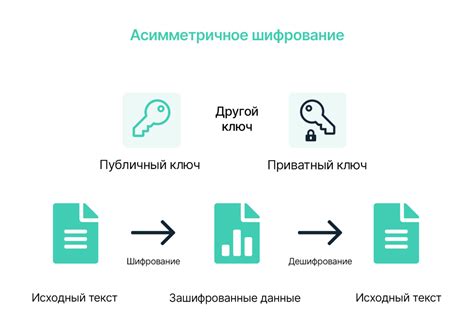

Задача любого алгоритма шифрования - перевести понятный текст в непонятный для посторонних, неавторизованных лиц. Однако, основной момент заключается в том, чтобы при необходимости легко и качественно дешифровать данные, чтобы предназначенный получатель мог их прочитать. RSA предлагает уникальный подход к данной проблеме с использованием двух ключей: публичного и приватного, применяемых в различных этапах шифрования и дешифрования.

Цель и сущность алгоритма RSA: защита конфиденциальности данных и безопасное обмен информацией

Главная идея алгоритма RSA заключается в использовании пары ключей: открытого и закрытого. Открытый ключ может быть распространен и доступен всем, кто хочет отправить зашифрованное сообщение, в то время как закрытый ключ хранится в тайне и используется только получателем сообщения для его расшифровки.

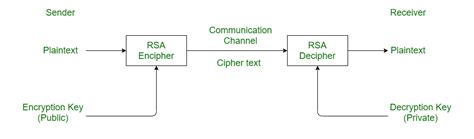

Принцип работы заключается в том, что отправитель использует открытый ключ получателя для шифрования данных, в то время как получатель использует свой закрытый ключ для расшифровки полученного сообщения. Обмен информацией при использовании алгоритма RSA надежно защищен от несанкционированного доступа или подмены данных.

| Преимущества алгоритма RSA: |

| 1. Устойчивость к взлому: используется сложная математическая проблема, которую практически невозможно решить на текущих компьютерах. |

| 2. Доступность шифрования: открытый ключ может быть легко распространен и использован для защиты информации. |

| 3. Возможность цифровой подписи: алгоритм RSA позволяет создавать цифровые подписи, подтверждающие подлинность документов и сообщений. |

Важно отметить, что безопасность алгоритма RSA основана на сложности математических операций, поэтому выбор длины ключей и безопасное хранение закрытого ключа играют важную роль в обеспечении надежности шифрования и защите от возможных атак.

Как осуществляется функционирование алгоритма шифрования RSA?

В этом разделе мы рассмотрим процесс работы необычного алгоритма, способного сохранить конфиденциальность наших сообщений в сети. Этот метод шифрования основан на принципе использования двух ключей: один для зашифровки данных, а другой для их расшифровки. Это гарантирует безопасность передаваемых сообщений, так как только владелец приватного ключа может прочитать зашифрованные сообщения.

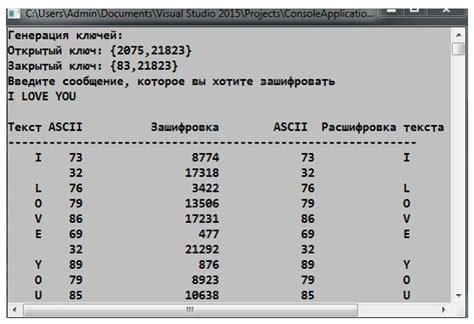

Одной из ключевых идей в алгоритме RSA является то, что его безопасность основана на сложности задачи факторизации больших простых чисел. Для начала, генерируются два больших случайных простых числа. Затем, эти числа умножаются, получая целое число, которое становится модулем для расчета открытого и закрытого ключей.

Открытый ключ состоит из двух параметров: модуля и экспоненты. С помощью этих параметров происходит процесс шифрования данных, который делает сообщения недоступными для посторонних лиц. Чтобы расшифровать сообщение, получатель использует свой закрытый ключ, состоящий из модуля и другой экспоненты. Этот процесс дешифровки возможен только с помощью закрытого ключа, и представляет собой сложную математическую операцию.

В результате такой двухсторонней системы шифрования сообщения становятся достаточно безопасными даже при передаче по незащищенным каналам связи, таким как Интернет. Алгоритм RSA является фундаментальным инструментом для защиты информации и применяется во многих сферах, включая электронную коммерцию, финансовые технологии и защиту персональных данных.

Основы функционирования

В данном разделе мы рассмотрим основные идеи и принципы, которые лежат в основе работы алгоритма RSA. Будут рассмотрены ключевые понятия и примеры, которые помогут вам лучше понять механизмы шифрования и расшифрования информации.

Мы изучим, как система шифрования RSA использует математические операции для обеспечения безопасности обмена информацией. Не нужно быть математиком, чтобы понять основные идеи алгоритма – все объясняется простым и доступным языком.

- Разберем принципы генерации ключей и их роли в процессе шифрования.

- Рассмотрим процедуры шифрования и расшифрования сообщений, объяснив их базовые математические операции.

- Изучим методы атак на алгоритм RSA и обсудим меры безопасности, которые необходимо принять, чтобы защитить информацию.

В конце раздела вы сможете увидеть примеры применения алгоритма RSA в реальной жизни и понять, как его использование обеспечивает безопасность при передаче данных.

Защищенность данных с использованием алгоритма RSA

Алгоритм RSA позволяет зашифровывать и расшифровывать данные с помощью пары ключей: публичного и приватного. Публичный ключ доступен для всех, в то время как приватный ключ известен только владельцу. Это обеспечивает защищенность передаваемой информации, так как для расшифровки требуется знание приватного ключа, которым обладает только получатель сообщения.

При использовании алгоритма RSA происходит шифрование информации с помощью публичного ключа, а расшифровка происходит с приватным ключом. Такая система гарантирует, что только получатель, обладающий приватным ключом, сможет прочитать данные. Даже если злоумышленник получит доступ к зашифрованным данным и публичному ключу, он не сможет их расшифровать без приватного ключа.

- Преимущества использования алгоритма RSA:

- Безопасность: RSA обеспечивает надежное шифрование данных, что делает его пригодным для передачи конфиденциальной информации.

- Распространенность: RSA широко используется для шифрования данных и является стандартом в области информационной безопасности.

- Постоянное развитие: RSA алгоритм постоянно совершенствуется и обновляется для защиты от новых угроз и атак.

Шифрование данных с использованием алгоритма RSA – это надежный способ обеспечения конфиденциальности и защиты передаваемых сообщений. Благодаря его математическим основам и уникальной системе ключей, RSA является одним из основных инструментов в области криптографии.

Расшифрование данных с использованием принципов алгоритма RSA

В данном разделе рассмотрим процесс расшифрования данных, который основывается на принципах работы алгоритма RSA и обеспечивает высокий уровень безопасности.

Расшифрование - это процесс восстановления исходного сообщения, зашифрованного с использованием открытого ключа. Оно выполняется при помощи закрытого ключа, который является обратной математической функцией к открытому ключу, используемому в процессе шифрования данных.

Этапы расшифрования включают в себя:

Получение зашифрованных данных: Зашифрованные данные получаются из надежного канала связи или хранятся в защищенном хранилище. Важно, чтобы доступ к этим данным имели только те, кто имеет соответствующий закрытый ключ.

Разложение на простые числа: Для дальнейшего расшифрования применяется разложение на простые множители открытого ключа. Это позволяет найти значения модуля и экспоненты, необходимые для процесса расшифрования.

Применение закрытого ключа: Используя найденные значения модуля и экспоненты, применяется закрытый ключ для выполнения обратной операции по шифрованию. Это позволяет расшифровать данные и получить исходное сообщение.

Таким образом, применение принципов алгоритма RSA позволяет эффективно и безопасно расшифровывать данные, предоставляя возможность только для тех, кто обладает соответствующим закрытым ключом, получить доступ к исходному сообщению.

Секреты шифрования

Ключевые аспекты работы алгоритма RSA заключаются в использовании разных типов ключей, которые играют важную роль в обеспечении безопасности и конфиденциальности передаваемой информации. Ключи включают в себя конфиденциальную информацию, которую можно использовать для зашифрования и расшифрования сообщений.

Первый тип ключа, известный как открытый ключ, является общедоступным и используется для зашифрования данных. Этот ключ может быть передан другому пользователю без ограничений. Второй тип ключа, называемый закрытым ключом, является секретным и должен храниться в тайне. Он используется для расшифрования зашифрованных данных, которые были зашифрованы с использованием открытого ключа.

Использование двух разных типов ключей позволяет обеспечить надежность и безопасность алгоритма RSA. Передача открытого ключа другим пользователям обеспечивает возможность отправки зашифрованных сообщений, которые могут быть расшифрованы только с использованием соответствующего закрытого ключа. Это позволяет обеспечить конфиденциальность передаваемых данных и защитить их от несанкционированного доступа.

Важно отметить, что безопасность алгоритма RSA зависит от надежности и сложности ключей. Более длинные ключи обеспечивают более высокий уровень безопасности, так как сложнее подобрать соответствующий закрытый ключ для расшифровки данных. Поэтому важно генерировать достаточно длинные ключи, чтобы защитить данные от взлома и несанкционированного доступа.

Использование разных типов ключей в алгоритме RSA является ключевым элементом его безопасности и эффективности. Правильное создание и поддержка ключей позволяет обеспечить защиту данных и сохранить их конфиденциальность при передаче по открытым сетям или коммуникационным каналам.

Что такое публичный и приватный ключи в криптосистеме RSA?

Публичный ключ используется для шифрования данных перед их передачей. Он может быть распространен и доступен для любого пользователей криптосистемы. Используя публичный ключ для шифрования, отправитель может быть уверен, что только владелец приватного ключа сможет расшифровать полученное сообщение.

Приватный ключ является уникальным и конфиденциальным для каждого пользователя. Этот ключ нужен для дешифрования данных, защищенных с использованием публичного ключа. Только владелец приватного ключа способен прочитать сообщение, зашифрованное с использованием своего публичного ключа.

Использование двух ключей, публичного и приватного, обеспечивает уникальность и безопасность криптосистемы RSA. Отсутствие возможности дешифрования данных без приватного ключа делает алгоритм неразрывным и надежным для сохранения конфиденциальности передаваемых сообщений.

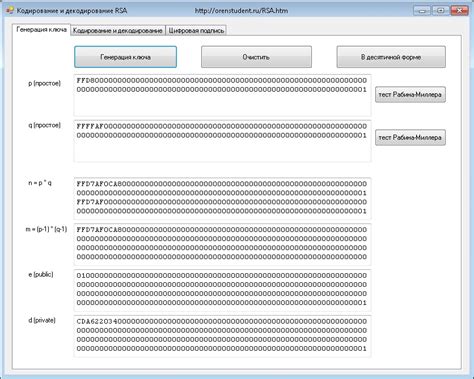

Генерация ключей RSA: основные этапы и принципы

Генерация ключей RSA начинается с выбора двух простых чисел, которые являются основой для создания пары ключей. Эти числа должны быть достаточно большими, чтобы обеспечить надежность шифрования. После выбора простых чисел происходит вычисление их произведения, которое называется модулем.

Далее происходит поиск такого числа, которое является взаимно простым с модулем. Это число называется открытым ключом и будет использоваться для шифрования сообщений. При этом открытый ключ должен быть меньше модуля.

Затем происходит вычисление такого числа, обратного открытому ключу по модулю. Это число называется закрытым ключом и будет использоваться для расшифровки зашифрованных сообщений. Закрытый ключ должен быть обладателю пары ключей, и поэтому должен храниться в надежном месте.

Важно отметить, что генерация ключей RSA является вычислительно сложной задачей. Нужно найти два простых числа достаточно большой длины и выполнить другие математические операции. Это обеспечивает надежность алгоритма и защищает от возможных атак.

Таким образом, генерация ключей RSA происходит в несколько этапов, включающих выбор простых чисел, вычисление модуля, поиск открытого и закрытого ключей. Этот процесс основан на математических принципах и обеспечивает безопасность передаваемой информации.

Охраняемые границы и надёжные запоры

В данном разделе мы рассмотрим вопросы, связанные с обеспечением безопасности в контексте алгоритма RSA. Для того чтобы гарантировать защиту данных, необходимо учесть несколько аспектов: определение надежных границ для хранения ключей, принципы контроля доступа к этим границам, а также механизмы обнаружения и предотвращения возможных угроз.

Ключевым элементом безопасности алгоритма RSA являются закрытые ключи, которые содержат в себе богатство информации и могут быть использованы для декодирования зашифрованных сообщений. Поддержание интегритета этих ключей является одним из первостепенных задач при обеспечении безопасности. Аналогом надежных границ в данном контексте могут быть криптографические аппаратные модули (HSM), которые обеспечивают высокую степень защиты при хранении ключей и выполнении криптографических операций.

Контроль доступа к закрытым ключам является неотъемлемой частью обеспечения безопасности алгоритма RSA. Варианты реализации такого контроля могут варьироваться, включая многоуровневую систему авторизации, использование паролей или биометрических данных для аутентификации пользователей. Безопасность доступа к закрытым ключам позволяет минимизировать риски несанкционированного использования ключевой информации.

Наличие эффективной системы обнаружения и предотвращения возможных угроз является важным аспектом безопасности алгоритма RSA. В этом контексте можно говорить о мониторинге активности пользователей, анализе аномалий в доступе к критическим ресурсам и использовании специализированных алгоритмов для раннего обнаружения возможных атак. Такой подход помогает обеспечить надежность системы и своевременно реагировать на потенциальные угрозы.

- Закрытые ключи и их интегритет

- Защита закрытых ключей с использованием HSM

- Контроль доступа: многоуровневая авторизация, пароли и биометрия

- Системы обнаружения и предотвращения возможных угроз

Уровень защиты, обеспечиваемый алгоритмом RSA

Алгоритм RSA, широко применяемый для защиты информации, обеспечивает высокий уровень конфиденциальности и целостности данных. Он основан на математических принципах, которые позволяют безопасно передавать информацию по открытым каналам связи.

Одной из главных характеристик безопасности алгоритма RSA является его способность создавать и использовать два ключа: открытый и закрытый. Каждый из этих ключей выполняет разные функции и обеспечивает надежную защиту данных.

- Открытый ключ может быть свободно распространен и использован для шифрования информации перед ее отправкой. Этот ключ применяется для защиты конфиденциальности данных, поскольку только соответствующий закрытый ключ может быть использован для расшифровки информации.

- Закрытый ключ является секретным и должен храниться в надежном месте. Он используется для расшифровки информации, защищенной открытым ключом. Только владелец закрытого ключа может получить доступ к зашифрованной информации.

Алгоритм RSA также обладает высокой степенью надежности благодаря сложности математических операций, которые требуются для его применения. Хотя алгоритм может быть подвержен атакам, ресурсоемкие вычисления, необходимые для его взлома, делают такие попытки неэффективными.

Таким образом, алгоритм RSA обеспечивает высокий уровень безопасности, защищая информацию от несанкционированного доступа и обеспечивая сохранность данных во время передачи по сети.

Уязвимости алгоритма RSA и меры их предотвращения

В данном разделе мы рассмотрим ряд уязвимостей, которые могут повлиять на безопасность алгоритма RSA, а также методы их обнаружения и предотвращения. Рассмотрим возможные атаки на алгоритм, исследуем, какие данные могут быть подвержены утечке, а также узнаем, какие шаги можно предпринять для эффективной защиты.

1. Атаки через факторизацию модуля

Одной из наиболее известных и распространенных атак на алгоритм RSA является атака через факторизацию модуля. Она основывается на сложности факторизации больших чисел и может привести к нарушению безопасности системы.

Для предотвращения таких атак необходимо использовать достаточно большие числа при генерации ключа RSA, чтобы усложнить процесс факторизации. Также важно использовать криптостойкие алгоритмы для генерации псевдослучайных чисел.

2. Атаки через открытый текст

Атаки через открытый текст основываются на доступности открытого текста для злоумышленника. Злоумышленник может использовать эту информацию для восстановления закрытого ключа и декодирования сообщений.

Один из способов предотвратить такие атаки - это использование подписи сообщения. При использовании подписи сообщения злоумышленнику сложнее предсказать значения закрытого ключа, даже если он получит доступ к открытому тексту и его зашифрованной версии.

3. Атаки через слишком маленькую экспоненту

Атаки через слишком маленькую экспоненту основываются на использовании слабой экспоненты в процессе шифрования и дешифрования сообщений. Злоумышленники могут использовать математические методы для восстановления закрытого ключа и получения доступа к информации.

Для предотвращения таких атак следует использовать достаточно большие значения экспоненты при генерации ключа RSA. Это обеспечит высокую степень безопасности и усложнит атаки через слишком маленькую экспоненту.

В данном разделе мы рассмотрели некоторые уязвимости, которые могут возникнуть при использовании алгоритма RSA, и предложили меры по их предотвращению. Важно понимать, что защита информации должна быть комплексной и включать в себя как сам алгоритм, так и его правильную настройку и использование.

Вопрос-ответ

Какие принципы работы лежат в основе алгоритма RSA?

Алгоритм RSA основан на принципах криптографии с открытым ключом (asymmetric cryptography). Два ключа -- открытый и секретный -- используются для шифрования и расшифрования сообщений. Открытый ключ используется для шифрования сообщений, а секретный ключ -- для их расшифрования. Основой алгоритма является сложность факторизации больших простых чисел.

Что такое ключи в алгоритме RSA и как они связаны между собой?

В алгоритме RSA используются два ключа: открытый ключ (public key) и секретный ключ (private key). Открытый ключ используется для шифрования сообщений и может быть распространен любым способом. Секретный ключ является секретным и используется только владельцем для расшифрования сообщений, полученных с использованием открытого ключа. Ключи связаны между собой таким образом, что сообщение, зашифрованное с помощью открытого ключа, может быть расшифровано только с помощью соответствующего секретного ключа.